Hier bist du genau richtig, wenn du online mit deinem Unternehmen durchstarten willst.

Neben maßgeschneiderten Designlösungen zu deinem Webauftritt katapultieren wir dich mit Suchmaschinenoptimierung und Suchmaschinenanzeigen in den sichtbaren Bereich des Internets. Denn je besser du bzw. dein Business im Web gefunden werden, desto mehr potenzielle Kunden lockst du an.

Besonders wichtig ist uns der persönliche Kontakt zu unseren Kunden. Wir sind keine abgehobene Digitalagentur. Wir lieben die regionale Zusammenarbeit mit unseren Kunden im Lahn-Dill-Kreis und stehen diesen mit Rat und Tat zur Seite.

Schau‘ dich um, überzeug dich selbst!

Was darf’s denn sein?

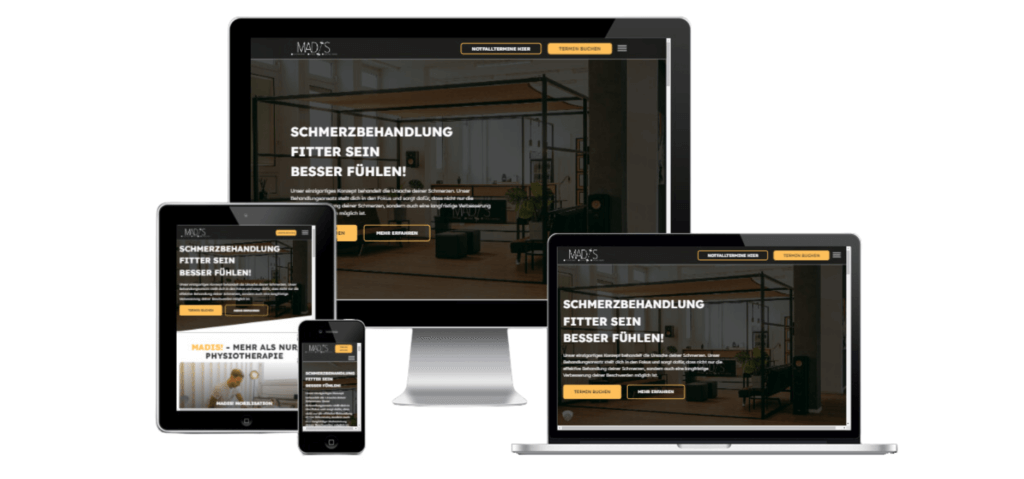

Eine Website, die dir lediglich als elektronische Visitenkarte dient oder eine umfangreiche Shoplösung mit allen deinen Produkten / Dienstleistungen?

In enger Zusammenarbeit mit dir erschaffen wir den für dich perfekten Internetauftritt. Gerne mit kleinen Besonderheiten oder Extrawürsten.

Auf unserem Blog findest du allerlei Informationen rund um unsere Tätigkeiten.

Was kostet eines Website? Wann sollte ein Redesign in Erwägung gezogen werden? Was ist eigentlich Onlinewerbung?

Die Antworten findest du auf unserem Blog. Viel Spaß beim Schmökern.

heißen Basti, Zissa und Tim.

Digitalagenturen gibt es wie Sand am Meer. Bei uns hast du es jedoch mit ausgebildeten IT-Fachleuten zu tun, die ihr Handwerk verstehen. Je nachdem was du brauchst, haben wir einen Spezialisten für dich.